Une attaque API ne commence pas toujours par un exploit spectaculaire. Elle peut démarrer par un endpoint mal documenté, un jeton trop permissif, un contrôle d’accès objet mal implémenté ou une requête inattendue acceptée par le backend. Dans certains cas, une injection SQL sur une route secondaire ou une mauvaise gestion des scopes OAuth suffit à exposer des données métier, des profils utilisateurs ou des fonctions administratives. C’est précisément pour cela qu’un pentest, notamment à Toulouse, doit aller au-delà du site web visible (front end). Il doit évaluer les API, leurs mécanismes d’authentification, leurs jetons, leurs contrôles d’autorisation et leur capacité à servir de point d’entrée vers le reste du système d’information. Un audit cybersécurité utile vérifie donc la robustesse des routes, des backends, des échanges JSON, des contrôles côté serveur et des secrets d’authentification. Un test intrusion bien mené répond à une question simple : une API exposée peut-elle transformer une erreur de conception en compromission réelle ?

Pourquoi les organisations Toulousaines doivent surveiller leur exposition API

Toulouse s’appuie sur un tissu économique à forte intensité technologique, où coexistent numérique, industrie, aéronautique-spatial, santé, services et plateformes métiers interconnectées. Dans ces environnements, les API jouent un rôle central. Elles relient frontaux web, applications mobiles, partenaires, outils internes, traitements automatisés et services tiers. Le problème est qu’une API n’est pas seulement un connecteur pratique. C’est aussi un point d’exposition technique extrêmement rentable pour un attaquant.

Les faiblesses API les plus courantes sont rarement exotiques. Elles viennent souvent d’erreurs de conception ou d’implémentation :

- contrôles d’accès objet insuffisants ;

- jetons trop permissifs ou trop longs ;

- routes non documentées mais accessibles ;

- filtrage côté client au lieu d’un contrôle côté serveur ;

- absence de rate limiting ;

- journalisation incomplète des appels sensibles.

Dans ce contexte, une architecture API mal maîtrisée ressemble à une tour de contrôle avec badges temporaires. L’organisation croit savoir qui entre, qui sort et qui a accès à quoi. Pourtant, si les badges sont mal attribués, réutilisables trop longtemps ou insuffisamment vérifiés à chaque point de passage, les mouvements deviennent opaques et le risque s’étend très vite.

C’est pour cela qu’un pentest pour une entreprise à Toulouse doit inclure les API lorsqu’elles pilotent des données sensibles, des fonctions critiques, des opérations métier ou des interconnexions entre services.

Comment fonctionne un test d’intrusion API à Toulouse

Pour plus d’informations sur le pentest : https://www.hackmosphere.fr/test-intrusion/

Un test d’intrusion à Toulouse, orienté API, suit une logique progressive. L’objectif n’est pas de provoquer des erreurs massives, mais de comprendre ce que l’application expose réellement, ce que le serveur accepte et ce qu’un attaquant pourrait détourner dans un scénario crédible.

1. Reconnaissance : retrouver les routes et services réellement exposés

La première étape consiste à cartographier les endpoints, paramètres et actifs HTTP liés au périmètre autorisé.

- gau permet de retrouver des URLs et chemins exposés à partir de plusieurs sources utiles à la cartographie.

- httpx aide à identifier les services web réellement actifs, leurs réponses et certaines caractéristiques de surface d’attaque.

Cette phase révèle souvent des endpoints oubliés, des anciennes versions d’API, des environnements secondaires, des préproductions trop visibles ou des ressources techniques non destinées à être exposées durablement.

2. Identification des failles : distinguer les défauts exploitables des simples anomalies

Une fois la cartographie établie, le pentest cherche les failles qui peuvent réellement produire un impact.

- Arjun permet d’identifier certains paramètres cachés ou non documentés dans les requêtes HTTP.

- JWT Tool est utile pour analyser la structure, l’usage et certaines mauvaises pratiques liées aux jetons JWT.

Les points de contrôle typiques incluent :

- mauvais contrôles d’autorisation objet ;

- scopes OAuth trop larges ;

- paramètres non filtrés ;

- routes secondaires accessibles ;

- erreurs de validation côté serveur ;

- gestion faible des sessions ou des jetons.

3. Exploitation contrôlée : démontrer l’impact sans perturber la production

La phase d’exploitation sert à confirmer que la faiblesse peut être utilisée dans un scénario réaliste, sans causer d’indisponibilité.

- Burp suite, l’incontournable du pentest Web, peut être notamment utilisé pour analyser certains contextes d’injection côté client lorsque des surfaces web interagissent avec l’API.

- oauth2c permet de tester proprement certains flux OAuth dans un cadre autorisé, utile pour analyser scopes, tokens et comportements d’authentification.

Cette phase peut permettre de démontrer :

- l’accès à des données d’autres utilisateurs ;

- l’utilisation abusive d’un jeton trop permissif ;

- l’appel à une fonction non prévue pour un profil standard ;

- la découverte d’un endpoint administratif ;

- le rebond vers un backend ou un service interne mal cloisonné.

4. Rapport : transformer une faiblesse API en risque métier

Pour un RSSI, la valeur du rapport tient dans la capacité à relier une faiblesse technique à un impact concret : fuite de données, contournement de contrôle, exposition de traitements métiers, altération d’enregistrements ou compromission d’un service sensible.

Un bon audit sécurité informatique documente donc les routes concernées, les conditions d’exploitation, les données exposées, les mécanismes d’authentification impliqués et les remédiations à plus forte valeur.

5. Retest : vérifier que les correctifs ferment réellement les routes d’attaque

Le retest confirme que les contrôles d’accès, les scopes, la validation côté serveur et la journalisation ont été corrigés sans introduire de nouvelles régressions. Corriger une route visible sans revoir les contrôles transverses laisse souvent une faiblesse résiduelle exploitable.

Exemple d’attaque réel : quand une API mal contrôlée expose plus que prévu

Un scénario classique commence par la découverte d’un endpoint peu documenté ou d’un comportement permissif dans une API exposée. L’attaquant modifie un identifiant d’objet, change un paramètre, réutilise un jeton ou teste des routes parallèles jusqu’à obtenir un accès à des données d’autres utilisateurs ou à des fonctions qui dépassent son rôle légitime. Si l’API repose davantage sur la confiance accordée au client que sur un contrôle strict côté serveur, la compromission devient rapidement crédible.

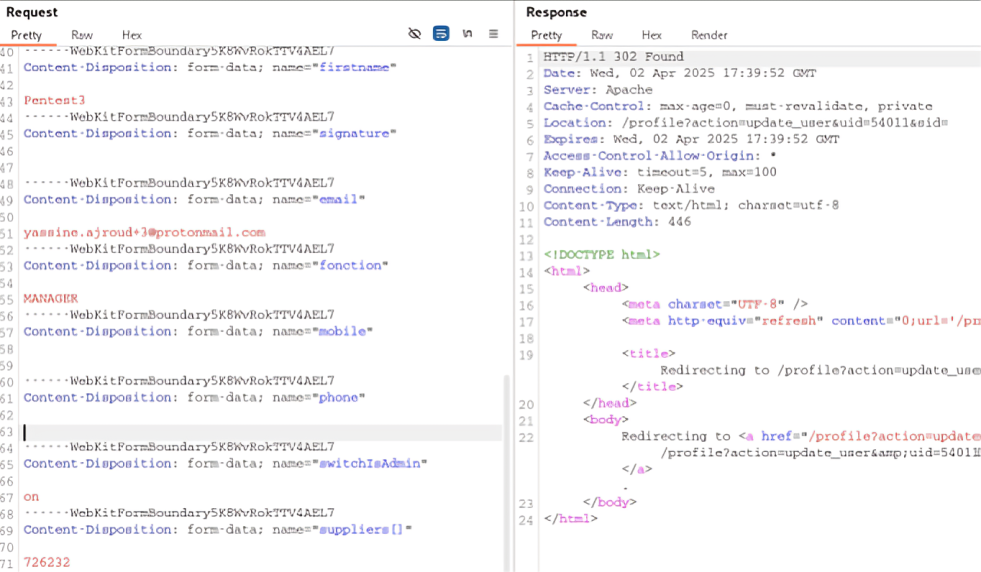

Par exemple, lors d’un pentest récent, nous avons pu obtenir les droits administrateurs grâce à un paramètre admin oublié côté backend, le voyez-vous ?

Ce type de scénario est cohérent avec les catégories de risque bien connues autour des API : contrôles d’accès cassés, authentification insuffisante, validation imparfaite des entrées, gestion faible des tokens et exposition excessive des réponses. Une API ne protège pas le SI parce qu’elle parle en JSON. Elle le protège seulement si chaque requête est réellement contrôlée.

Une fois la première marche franchie, l’impact peut inclure :

- lecture ou exfiltration de données métier ;

- modification d’objets ou d’enregistrements ;

- accès à des fonctions réservées ;

- rebond vers des backends ou traitements internes ;

- persistance via des jetons ou intégrations trop permissifs.

C’est pour cela qu’un audit de cybersécurité, particulièrement à Toulouse, ciblé sur les API a une forte valeur : il traite un point central de l’exposition moderne des SI.

Comment se protéger contre une compromission API

La réduction du risque API repose sur quelques principes simples, mais qui doivent être appliqués partout et de manière cohérente :

- contrôler les autorisations côté serveur sur chaque appel ;

- réduire les scopes OAuth au strict nécessaire ;

- limiter la durée de vie et la portée des jetons ;

- valider strictement les entrées côté serveur ;

- mettre en place du rate limiting sur les routes sensibles ;

- journaliser les appels critiques et les anomalies ;

- segmenter clairement front, API et backend ;

- tester les API après chaque évolution majeure.

Tableau technique de réduction du risque

| Faiblesse observée | Mesure recommandée | Impact sécurité |

|---|---|---|

| Mauais contrôle d’accès objet | Autorisation stricte côté serveur | Réduction du risque de fuite de données |

| Scopes OAuth trop larges | Moindre privilège + revue des scopes | Réduction de l’abus fonctionnel |

| Jeton trop durable | Rotation + durée de vie courte | Réduction de la persistance |

| Routes secondaires exposées | Inventaire + filtrage + suppression | Réduction de la surface d’attaque |

| Logs insuffisants | Journalisation des appels sensibles | Amélioration de la détection |

Une très bonne source externe recommandée dans cet article : OWASP API Security

Pourquoi réaliser un pentest avec Hackmosphere

Un pentest n’a de valeur que s’il démontre ce qu’un attaquant peut réellement faire et s’il aide à corriger ce qui expose l’organisation. C’est exactement l’approche défendue par Hackmosphere sur ses services de pentest : tester les routes critiques, les contrôles d’accès, les flux d’authentification et les dépendances réelles entre services.

Dans un contexte API, cette approche permet de :

- identifier les endpoints réellement exposés ;

- vérifier la robustesse de l’authentification et des scopes ;

- mesurer l’impact d’une faiblesse sur les données métier ;

- prioriser les corrections selon le risque réel pour l’activité.

Pour une organisation toulousaine, cela permet de vérifier si les API soutiennent la transformation numérique sans devenir le chemin le plus rapide vers une compromission des données.

FAQ

Sur Toulouse, un pentest permet-il de tester la sécurité d’une API même si elle n’est pas publique ?

Oui. Une API interne ou partenaire peut exposer des données, des fonctions ou des privilèges sensibles même sans être ouverte à tous les internautes. Son niveau d’exposition ne supprime pas le risque.

Pourquoi les jetons JWT ou OAuth mal configurés représentent-ils un vrai danger ?

Parce qu’un jeton trop permissif, trop durable ou mal contrôlé peut permettre à un attaquant d’appeler des fonctions qu’il ne devrait pas atteindre et de maintenir un accès plus longtemps que prévu.

Quelle différence entre un audit cybersécurité applicatif classique et un pentest API ciblé à Toulouse ?

Un pentest API ciblé se concentre sur les routes, l’autorisation, les jetons, les objets exposés, les flux OAuth et les comportements backend. Il complète l’audit web en traitant la logique d’échange machine à machine.

Conclusion

À Toulouse, la sécurité des API ne doit pas être traitée comme un sujet purement applicatif. Dès qu’une route donne accès à des données, à des traitements ou à des intégrations critiques, elle devient un point d’entrée stratégique. Un pentest bien mené à Toulouse permet de vérifier cette réalité, de prioriser les remédiations et de s’assurer que les API soutiennent l’activité sans devenir une faille structurelle du SI.